Microsoft Exchange bleibt für viele Organisationen die zentrale Kommunikationsplattform – und ein Dauerziel für Cyberangriffe. Zahlreiche Schwachstellen und Zero-Day-Exploits der letzten Jahre haben gezeigt, wie wichtig eine systematische Härtung von Exchange-Umgebungen ist.

Im Oktober 2025 haben vier führende Sicherheitsbehörden – die National Security Agency (NSA), die Cybersecurity and Infrastructure Security Agency (CISA), das Australian Cyber Security Centre (ACSC) sowie das Canadian Centre for Cyber Security – ihre gemeinsamen Microsoft Exchange Server Security Best Practices veröffentlicht.

Ziel ist es, Administratoren klare Handlungsempfehlungen zu geben, um On-Premises-Exchange-Server nachhaltig abzusichern.

Microsoft Exchange bleibt für viele Organisationen die zentrale Kommunikationsplattform – und ein Dauerziel für Cyberangriffe. Zahlreiche Schwachstellen und Zero-Day-Exploits der letzten Jahre haben gezeigt, wie wichtig eine systematische Härtung von Exchange-Umgebungen ist.

Im Oktober 2025 haben vier führende Sicherheitsbehörden – die National Security Agency (NSA), die Cybersecurity and Infrastructure Security Agency (CISA), das Australian Cyber Security Centre (ACSC) sowie das Canadian Centre for Cyber Security – ihre gemeinsamen Microsoft Exchange Server Security Best Practices veröffentlicht.

Ziel ist es, Administratoren klare Handlungsempfehlungen zu geben, um On-Premises-Exchange-Server nachhaltig abzusichern.

1. Präventionsstrategie als Grundprinzip

Die Leitlinie aller Empfehlungen ist eine konsequente „Prevention-first“-Strategie. Das bedeutet, Angriffe gar nicht erst zu ermöglichen, statt nur auf Vorfälle zu reagieren.

Zentrale Prinzipien dabei sind:

- Deny-by-default: Nur das erlauben, was unbedingt nötig ist.

- Least privilege: Benutzer- und Adminrechte auf das Minimum beschränken.

- Timely updates: Sicherheitsupdates ohne Verzögerung installieren.

- Attack surface minimization: Nicht benötigte Dienste und Ports deaktivieren oder isolieren.

Diese Maßnahmen senken das Risiko eines erfolgreichen Angriffs erheblich und bilden die Grundlage für jede weitere Absicherung.

2. Sicherheitsupdates und Patchmanagement priorisieren

Die wichtigste Verteidigung gegen Exploits bleibt konsequentes Patchmanagement.

Microsoft veröffentlicht:

- Zwei Cumulative Updates (CUs) pro Jahr

- Monatliche Sicherheitsupdates und Hotfixes

Angreifer entwickeln oft innerhalb weniger Tage nach Veröffentlichung eines Patches neue Exploits. Administratoren sollten deshalb:

- Den Exchange Health Checker regelmäßig ausführen

- Die Exchange Team Blog Updates abonnieren

- Updates automatisiert und zeitnah einspielen

Nur Systeme mit aktuellem Patchstand sind wirklich geschützt.

3. End-of-Life-Versionen abschalten

Seit Oktober 2025 ist ausschließlich die Exchange Server Subscription Edition (SE) offiziell unterstützt.

Ältere Versionen wie Exchange 2016 oder Exchange 2019 sind „End of Life“ und stellen ein erhebliches Risiko dar, da sie keine Sicherheitsupdates mehr erhalten.

Empfohlene Maßnahmen:

- Migration auf Exchange SE oder eine alternative, unterstützte E-Mail-Plattform

- Alte Server vom Internet trennen und nur intern verwenden

- Optional: Mail-Gateway als Schutzschicht für eingehenden und ausgehenden Datenverkehr einsetzen

Für Unternehmen gilt: Je schneller die Migration, desto geringer das Risiko.

4. Emergency Mitigation Service aktiv lassen

Der Exchange Emergency Mitigation (EM) Service ist ein automatischer Schutzmechanismus von Microsoft. Er erkennt und blockiert bekannte Angriffsmuster, bevor ein offizielles Update verfügbar ist.

Beispiele für Schutzmaßnahmen sind das Sperren gefährlicher HTTP-Anfragen oder das automatische Deaktivieren kompromittierter Dienste.

Wichtig:

Der EM-Service ersetzt keine regulären Sicherheitsupdates, bietet aber einen wertvollen temporären Schutz und sollte stets aktiviert bleiben.

5. Sicherheitsbaselines konsequent anwenden

Sicherheitsbaselines schaffen Einheitlichkeit in der Konfiguration und erleichtern das Erkennen von Schwachstellen.

Empfohlene Quellen für Baselines:

- DISA STIG (Security Technical Implementation Guide)

- CIS Benchmarks

- Microsoft Security Baselines

Diese Standards sollten sowohl für Exchange Server, Windows Server als auch für Office-/Outlook-Clients umgesetzt werden.

Einheitliche Baselines ermöglichen schnelle Audits und reduzieren die Angriffsfläche.

6. Eingebaute Schutzfunktionen nutzen

Wenn keine Drittanbieter-Tools verwendet werden, sollten alle integrierten Microsoft-Sicherheitsfunktionen aktiviert sein:

- Microsoft Defender Antivirus (MDAV)

- Antimalware Scan Interface (AMSI)

- Attack Surface Reduction (ASR)

- AppLocker / App Control for Business

- Endpoint Detection and Response (EDR)

- Exchange Anti-Spam und Anti-Malware

Ergänzend sollten Organisationen DMARC, SPF und DKIM konfigurieren – entweder manuell über DNS oder mithilfe externer Gateways, da Exchange On-Prem diese Standards nicht nativ unterstützt.

7. Administrative Zugriffe beschränken

Administrationsschnittstellen wie Exchange Admin Center (EAC) und PowerShell sind beliebte Einfallstore.

Empfehlungen:

- Zugriff nur über dedizierte Administrator-Workstations

- EAC-Zugriff extern über Client Access Rules sperren

- Zugriff über Firewall-Regeln auf autorisierte IPs begrenzen

So bleibt der Verwaltungszugang geschützt, auch wenn der Rest des Systems kompromittiert wird.

8. Authentifizierung und Verschlüsselung härten

Transport Layer Security (TLS)

Nutzen Sie immer aktuelle TLS-Versionen für interne und externe Kommunikation.

Konsistente TLS-Konfigurationen verhindern Downgrades und stellen sicher, dass Verbindungen verschlüsselt bleiben.

Extended Protection (EP)

EP schützt vor Relay- und Man-in-the-Middle-Angriffen.

Die Funktion ist ab Exchange 2019 CU14 standardmäßig verfügbar und setzt korrekt konfigurierte TLS- und Kerberos-Einstellungen voraus.

Kerberos statt NTLM

NTLM ist veraltet und wird künftig entfernt.

Empfohlen wird der vollständige Umstieg auf Kerberos, das in Exchange SE (CU1) bereits als Standard gilt.

Modern Authentication und MFA

Ab Exchange 2019 CU13 steht Modern Authentication (OAuth 2.0) mit Unterstützung für Multi-Faktor-Authentifizierung (MFA) über ADFS oder Entra ID zur Verfügung.

Nach der Aktivierung sollte Basic Authentication vollständig deaktiviert werden.

PowerShell absichern

Seit dem Sicherheitsupdate vom November 2023 ist die Zertifikat-basierte Signierung von PowerShell-Serialisierungen standardmäßig aktiv.

Diese Funktion schützt vor Manipulationen und sollte auf allen Exchange-Servern aktiviert bleiben.

9. Weitere empfohlene Schutzmaßnahmen

- HTTP Strict Transport Security (HSTS): Erzwingt HTTPS-Verbindungen und verhindert Man-in-the-Middle-Angriffe.

- Download Domains: Trennt Outlook-Web-Sitzungen von Dateidownloads und schützt vor CSRF-Angriffen.

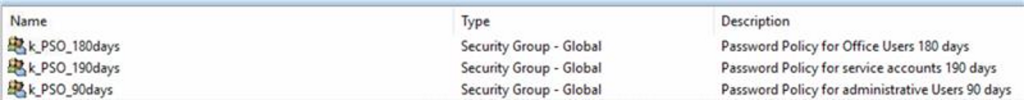

- RBAC und Split Permissions: Trennen Sie Exchange-Administrationsrechte von Active-Directory-Privilegien, um eine Kompromittierung von Domain- oder Enterprise-Admin-Konten zu verhindern.

- Tiering: Ordnen Sie Exchange-Server konsequent dem Tier-1-Segment zu. Damit bleibt der Server in einer kontrollierten Verwaltungsschicht und ist getrennt von Tier-0-Komponenten wie Domänencontrollern oder Schema-Administratoren.

In Kombination mit Split Permissions wird so verhindert, dass Exchange-Administratoren unbeabsichtigt oder böswillig erweiterte Active-Directory-Rechte erlangen. - P2 FROM Header Detection: Erkennt und blockiert E-Mail-Spoofing-Angriffe automatisch.

Ein klar definiertes Admin-Tiering-Modell ist entscheidend, um die laterale Bewegung von Angreifern in der Infrastruktur zu verhindern.

Tier-1-Systeme (wie Exchange oder Fileserver) sollten immer durch dedizierte Admin-Konten und separate Workstations verwaltet werden, die keinen Zugriff auf Tier-0-Systeme besitzen.

10. Fazit: Zero Trust als dauerhafte Sicherheitsstrategie

Die beteiligten Behörden betonen: Zero Trust ist keine Option, sondern Pflicht.

Das bedeutet, jedes System – auch interne Server – wird als potenziell kompromittierbar betrachtet.

Durch konsequentes Patchmanagement, Minimierung von Berechtigungen, klare Tiering-Trennung und verschlüsselte Kommunikation lässt sich das Risiko deutlich senken.

Ein sicher konfigurierter Exchange-Server schützt nicht nur E-Mails, sondern die gesamte Kommunikationsinfrastruktur eines Unternehmens.

Die zehn wichtigsten Sofortmaßnahmen

- Immer auf neueste Cumulative und Security Updates upgraden

- Exchange 2016/2019 außer Betrieb nehmen

- Emergency Mitigation Service aktiv halten

- Security Baselines anwenden

- Defender, AMSI, ASR und EDR aktivieren

- TLS und Extended Protection korrekt konfigurieren

- Kerberos statt NTLM verwenden

- Modern Authentication und MFA erzwingen

- RBAC, Tiering und Split Permissions nutzen

- Zero Trust als Sicherheitsgrundlage umsetzen

Quelle:

Gemeinsames Dokument von NSA, CISA, Australian Cyber Security Centre (ACSC) und Canadian Centre for Cyber Security:

„Microsoft Exchange Server Security Best Practices“, Oktober 2025