Die Angriffsfläche moderner Unternehmen hat sich in den letzten Jahren grundlegend verändert. Während früher primär lokale Server und Netzwerke im Fokus standen, richten professionelle Angreifer ihre Aktivitäten heute gezielt auf Microsoft 365, Azure und Microsoft Entra ID.

Die aktuelle Analyse der Hackergruppe Storm-2949 durch Microsoft zeigt eindrucksvoll, wie moderne Cloud-Angriffe funktionieren — und warum klassische Sicherheitsmaßnahmen alleine längst nicht mehr ausreichen.

Die Angreifer nutzen dabei keine spektakulären Zero-Day-Exploits, sondern kombinieren:

- kompromittierte Identitäten,

- Social Engineering,

- Fehlkonfigurationen,

- schwache Governance,

- und mangelnde Überwachung von Cloud-Umgebungen.

Das macht diese Angriffe besonders gefährlich: Viele Aktivitäten wirken zunächst wie legitime Administratoraktionen und bleiben dadurch lange unentdeckt.

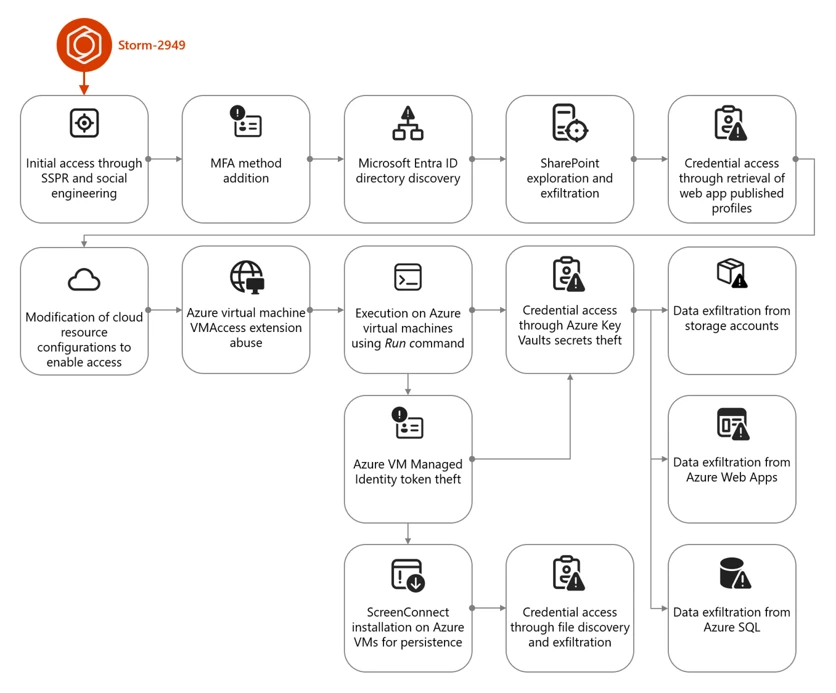

Die Angriffskette von Storm-2949

Microsoft beschreibt einen mehrstufigen Angriff auf Microsoft-Cloud-Umgebungen, bei dem sich die Angreifer schrittweise durch Identitäten, Azure-Dienste und Ressourcen bewegen.

Quelle:

Microsoft Security Blog – Storm-2949 Analyse

Wie die Angreifer vorgehen

Die Kampagne beginnt häufig mit Social Engineering oder kompromittierten Benutzerkonten.

Typische Einstiegspunkte:

- Self-Service Password Reset (SSPR)

- MFA-Manipulation

- Phishing

- Passwort-Spraying

- Device-Code-Phishing

- kompromittierte Legacy-Authentifizierung

Nach dem initialen Zugriff bewegen sich die Angreifer systematisch durch die Cloud-Umgebung:

1. Kompromittierung von Entra-ID-Konten

Sobald Benutzerkonten übernommen wurden, versuchen die Angreifer:

- weitere MFA-Methoden hinzuzufügen,

- Persistenz aufzubauen,

- privilegierte Rollen zu identifizieren,

- und Sicherheitsmechanismen zu umgehen.

2. Ausnutzung von Azure- und Microsoft-365-Diensten

Die Gruppe nutzt anschließend legitime Microsoft-Dienste für laterale Bewegungen:

- SharePoint

- Azure Virtual Machines

- Azure Key Vault

- Azure Storage Accounts

- Azure SQL

- Web Apps

Besonders kritisch:

Die Aktivitäten sehen oft wie normale Administratoraktionen aus.

3. Zugriff auf sensible Daten

Ziel der Kampagne ist häufig:

- Datendiebstahl,

- Persistenz,

- oder die Vorbereitung weiterer Angriffe.

Betroffen sind typischerweise:

- Kundendaten,

- interne Dokumente,

- Datenbanken,

- Zugangsschlüssel,

- Servicekonten,

- API-Secrets,

- Entwicklungsumgebungen.

Warum klassische Security heute nicht mehr ausreicht

Viele Unternehmen verlassen sich noch immer auf:

- Antivirus,

- klassische Firewalls,

- einzelne MFA-Lösungen,

- oder einmalige Security-Projekte.

Moderne Cloud-Angriffe umgehen diese Schutzmechanismen jedoch zunehmend über:

- kompromittierte Identitäten,

- legitime Cloud-Funktionen,

- OAuth-Token,

- Fehlkonfigurationen,

- und überprivilegierte Konten.

Ich betone es immer wieder, die Realität ist:

Die Identität ist heute der eigentliche Sicherheitsperimeter.

Was Unternehmen jetzt tun sollten

Technische Schutzmaßnahmen

Phishing-resistente MFA einsetzen

Empfohlen werden:

- FIDO2-Sicherheitsschlüssel

- Passkeys

- Conditional Access Policies

Conditional Access konsequent nutzen

Zugriffe sollten abhängig gemacht werden von:

- Standort,

- Gerätetyp,

- Risiko-Level,

- Benutzerrolle,

- Compliance-Status.

Legacy Authentication deaktivieren

Alte Authentifizierungsprotokolle sind weiterhin ein häufiger Angriffsvektor.

Rollen und Berechtigungen minimieren

Wichtige Prinzipien:

- Least Privilege

- Just-in-Time-Administration

- Trennung privilegierter Konten

- regelmäßige Rechte-Reviews

Besonders kritisch:

- Global Administrator

- Key Vault Zugriff

- Service Principals

- Managed Identities

Cloud-Monitoring etablieren

Unternehmen benötigen heute:

- zentrales Logging,

- SIEM-Anbindung,

- Security Monitoring,

- Anomalie-Erkennung,

- Incident Response Prozesse.

Warum Security alleine nicht genügt

Ein zentrales Problem vieler Unternehmen:

Cloud-Sicherheit wird noch immer als Einzelprojekt betrachtet.

Doch moderne Microsoft-Cloud-Umgebungen verändern sich permanent:

- neue Dienste,

- neue Funktionen,

- neue Sicherheitsanforderungen,

- neue Angriffsmethoden.

Deshalb reicht es nicht aus, einmalig Sicherheitsmaßnahmen einzuführen.

Microsoft 365 und Azure benötigen einen kontinuierlich betreuten und professionell betriebenen Tenant.

Tenant as a Service: Sicherheit als Betriebsmodell

Ein moderner „Tenant as a Service“-Ansatz verbindet:

- Betrieb,

- Security,

- Governance,

- Monitoring,

- und kontinuierliche Optimierung.

Dabei geht es nicht nur um Support, sondern um den aktiven sicheren Betrieb der gesamten Microsoft-Cloud-Umgebung.

Was ein Tenant-as-a-Service-Modell ermöglicht

Kontinuierliche Härtung der Umgebung

Ein professionell betriebener Tenant wird laufend:

- überprüft,

- optimiert,

- gehärtet,

- und an neue Bedrohungen angepasst.

Permanente Überwachung

Dazu gehören:

- Monitoring von Entra ID,

- Analyse verdächtiger Logins,

- Überwachung privilegierter Konten,

- Erkennung ungewöhnlicher Datenbewegungen,

- Auswertung von Security Alerts.

Schnellere Reaktion auf Angriffe

Im Ernstfall zählt Geschwindigkeit.

Ein betreuter Tenant ermöglicht:

- schnelle Incident Response,

- Eindämmung kompromittierter Konten,

- forensische Analyse,

- Wiederherstellung betroffener Dienste.

Entlastung der internen IT

Viele interne IT-Teams sind bereits stark ausgelastet durch:

- Tagesbetrieb,

- Projekte,

- Support,

- Migrationen,

- Compliance-Anforderungen.

Tenant as a Service schafft:

- klare Betriebsprozesse,

- standardisierte Security-Governance,

- dokumentierte Richtlinien,

- und nachhaltige Betriebsunterstützung.

Der Faktor Mensch bleibt entscheidend

Die meisten Angriffe beginnen weiterhin mit:

- Social Engineering,

- Phishing,

- oder manipulierten Benutzern.

Technische Schutzmaßnahmen alleine reichen daher nicht aus.

Wichtige organisatorische Maßnahmen:

- Security Awareness Trainings

- Phishing-Simulationen

- klare Notfallprozesse

- Rollen- und Berechtigungskonzepte

- definierte Security-Verantwortlichkeiten

Fazit

Die Storm-2949-Kampagne zeigt deutlich:

Moderne Angriffe auf Microsoft 365, Azure und Entra ID sind hochprofessionell, identitätsbasiert und oft nur schwer erkennbar.

Die größte Gefahr entsteht dabei häufig nicht durch einzelne Sicherheitslücken, sondern durch:

- fehlende Governance,

- unzureichendes Monitoring,

- überlastete IT-Teams,

- und mangelnden kontinuierlichen Betrieb der Cloud-Umgebung.

Unternehmen benötigen deshalb heute mehr als klassische Security-Produkte.

Sie brauchen:

- kontinuierliche Sicherheitsüberwachung,

- professionellen Cloud-Betrieb,

- klare Governance,

- schnelle Reaktionsfähigkeit,

- und einen dauerhaft gehärteten Microsoft-Tenant.

Genau hier setzt ein moderner Tenant-as-a-Service-Ansatz an:

Security wird nicht mehr als Einzelmaßnahme verstanden, sondern als kontinuierlicher Bestandteil des gesamten IT-Betriebs.